Penetrationstests

Lücken erkennen und Angriffen zuvorkommen

Identifizieren Sie proaktiv Vulnerabilities, um Cyberrisiken zu managen und gleichzeitig die Auswirkungen auf das Geschäft zu reduzieren.

Sprechen Sie mit ExpertenVereiteln Sie den Hacker, indem Sie den Hacker verkörpern

Pen Testing Services

Die Penetrationstests von CyberProof bieten ein umfassendes Spektrum an Fähigkeiten, um proaktiv Vulnerabilities, Konfigurationsschwächen, Kontrolllücken und das Bewusstsein der Mitarbeiter in Unternehmen zu erkennen und zu überprüfen, indem sie die Aktionen sicher ausführen, die ein böswilliger Akteur durchführen würde.

Wir helfen Unternehmen, die sich entwickelnde Threat Landscape besser zu verstehen und Cyber-Risiken zu managen, um ihre Systeme mit diesen Diensten sicher zu halten:

- Dienstleistungen für Penetrationstests von Anwendungen

- Dienstleistungen für Netzwerk-Penetrationstests

- Penetrationstests für mobile Anwendungen

- IoT- und OT-Testservices

- Red Team Simulation Testing Dienstleistungen

Threats für Unternehmen

In der aktuellen Cybersecurity-Landschaft sind Unternehmen mit einer Vielzahl hoch entwickelter und vielschichtiger Threats konfrontiert, die ebenso fortschrittliche und vielschichtige Lösungen erfordern.

Datenschutzverletzungen, bei denen sich Unbefugte Zugang zu sensiblen Datenbanken und Netzwerken verschaffen, stellen erhebliche Threats für Unternehmen dar, während Phishing-Angriffe, Malware-Infektionen, DDoS-Angriffe und Ransomware-Angriffe nach wie vor gängige Threats sind.

Diese Threats werden immer komplexer, da die Angreifer eine Reihe von Taktiken und Techniken einsetzen, um Systeme zu kompromittieren und sensible Daten zu stehlen.

Mit dem Wandel Schritt halten

Während der Bedarf an Pen-Tests ursprünglich aus regulatorischen Anforderungen resultierte, sind die Hauptmotivationen für Pen-Tests heute die Security Validierung, die Bewertung potentieller Schäden und die Cyber-Versicherung.

Die meisten IT-Umgebungen in Unternehmen werden häufiger aktualisiert als früher. Alle paar Monate oder Wochen werden neue Ressourcen hinzugefügt oder entfernt, so dass die Security dieser Umgebungen und Angriffsflächen in einem schnelleren Rhythmus geprüft werden müssen.

Wenn die Validierungsrate niedriger ist als die Änderungsrate, bleiben IT-Infrastrukturen über lange Zeiträume ungetestet, was ein Risiko für das Unternehmen darstellt.

Penetrationstests zur Identifizierung und Behebung von Risiken

Penetrationstests sind für Unternehmen von entscheidender Bedeutung, um Vulnerabilities in Anwendungen und Netzwerken zu identifizieren und zu beheben, bevor sie ausgenutzt werden können.

Durch die Simulation realer Angriffe decken Pen-Tests Security Lücken auf, die von böswilligen Akteuren ausgenutzt werden könnten, und ermöglichen proaktive Maßnahmen zur Verbesserung der allgemeinen Security Lage.

Dies hilft, den Schaden abzuschätzen, aufkommende Threats und Vulnerabilities zu verstehen, Vorschriften einzuhalten und eine umfassende Cybersecurity-Strategie zu entwickeln, die auf die Unternehmensziele abgestimmt ist.

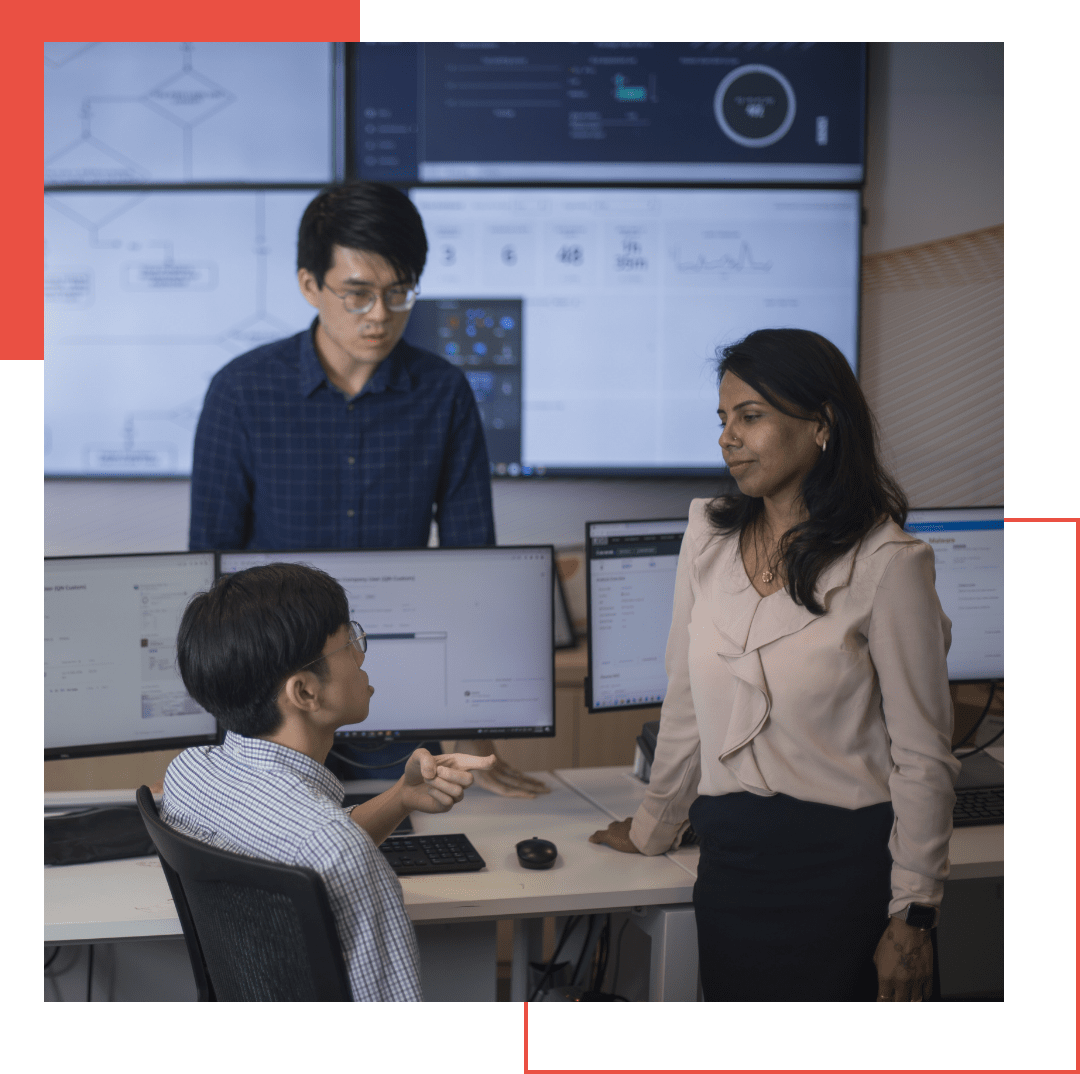

Unser Ansatz für Penetrationstests

Wir bei CyberProof verstehen die Komplexität der modernen Threat Landscape, der Unternehmen ausgesetzt sind. Wir führen Penetrationstests durch, um spezifische Bedrohungen wie Datenschutzverletzungen, Phishing-Angriffe, Malware-Infektionen, DDoS-Angriffe und Ransomware-Angriffe zu identifizieren und zu bekämpfen.

Unsere ethischen Hacker verwenden einen systematischen technischen Ansatz, um nach Security Lücken in Ihrem Netzwerk oder Ihren Softwaresystemen zu suchen und diese zu finden. Anschließend führen wir Penetrationstests durch, um diese Vulnerabilities zu erkunden und auszunutzen, ihre Existenz zu bestätigen und den möglichen Schaden für Ihre Anwendungen oder Netzwerke abzuschätzen.

Unser Ansatz ist darauf ausgerichtet, Unternehmen in die Lage zu versetzen, proaktiv gegen sich entwickelnde und spezifische Cyber Threats vorzugehen und einen umfassenden Schutz gegen potenzielle Angriffe zu bieten.

Was Sie erwarten können

Experten für ethische Hacker

Ein Team erfahrener ethischer Hacker, das die Denkweise bösartiger Angreifer versteht, wendet dieselben Taktiken, Techniken und Verfahren an, um Vulnerabilities aufzudecken.

Simulationen realer Angriffe

Wir führen Simulationen realer Angriffe auf Ihre Anwendungen und Netzwerke durch und können so die Widerstandsfähigkeit Ihres Systems effektiv bewerten.

Umfassende Berichte

Nach jedem Penetrationstest wird ein detaillierter Bericht erstellt, in dem die gefundenen Vulnerabilities, die damit verbundenen Risiken und die empfohlenen Abhilfemaßnahmen aufgeführt sind.

Kontinuierliche Verbesserung

Laufende Tests und Support sorgen dafür, dass Ihre Anwendungen sicher bleiben, wenn neue Threats auftauchen und sich Ihr Unternehmen weiterentwickelt.

Den Wert verstehen

- Robuste Security: Indem Sie die Vulnerabilities Ihres Systems verstehen und beseitigen, können Sie Ihre Anwendungen vor potenziellen Cyberangriffen schützen und so für robuste Security sorgen.

- Informierte Entscheidungsfindung: Simulationen von Angriffen in der realen Welt und detaillierte Berichte ermöglichen es Ihnen, fundierte Entscheidungen über Ihre Security Strategie zu treffen und Ressourcen dort zu priorisieren, wo sie am dringendsten benötigt werden.

- Einhaltung von Vorschriften und Vertrauen: Indem Sie Schwachstellen effektiv beseitigen, können Sie Ihr Engagement für die Security demonstrieren, die Einhaltung von Industriestandards gewährleisten und das Vertrauen Ihrer Kunden und Stakeholder stärken.

- Zukunftssicheres Geschäft: Mit fortlaufender Unterstützung und kontinuierlicher Verbesserung sind Sie neuen Threats immer einen Schritt voraus und können die Security und Widerstandsfähigkeit Ihres Unternehmens auch angesichts künftiger Herausforderungen gewährleisten.

Sprechen Sie mit Experten

Entdecken Sie, wie wir Ihnen helfen können, Vulnerabilities in Anwendungen und Netzwerken zu identifizieren und zu beheben, bevor sie ausgenutzt werden können.

Sprechen Sie mit Experten